为何160亿笔Google苹果账号信息被泄露?六招提升帐号安全防护

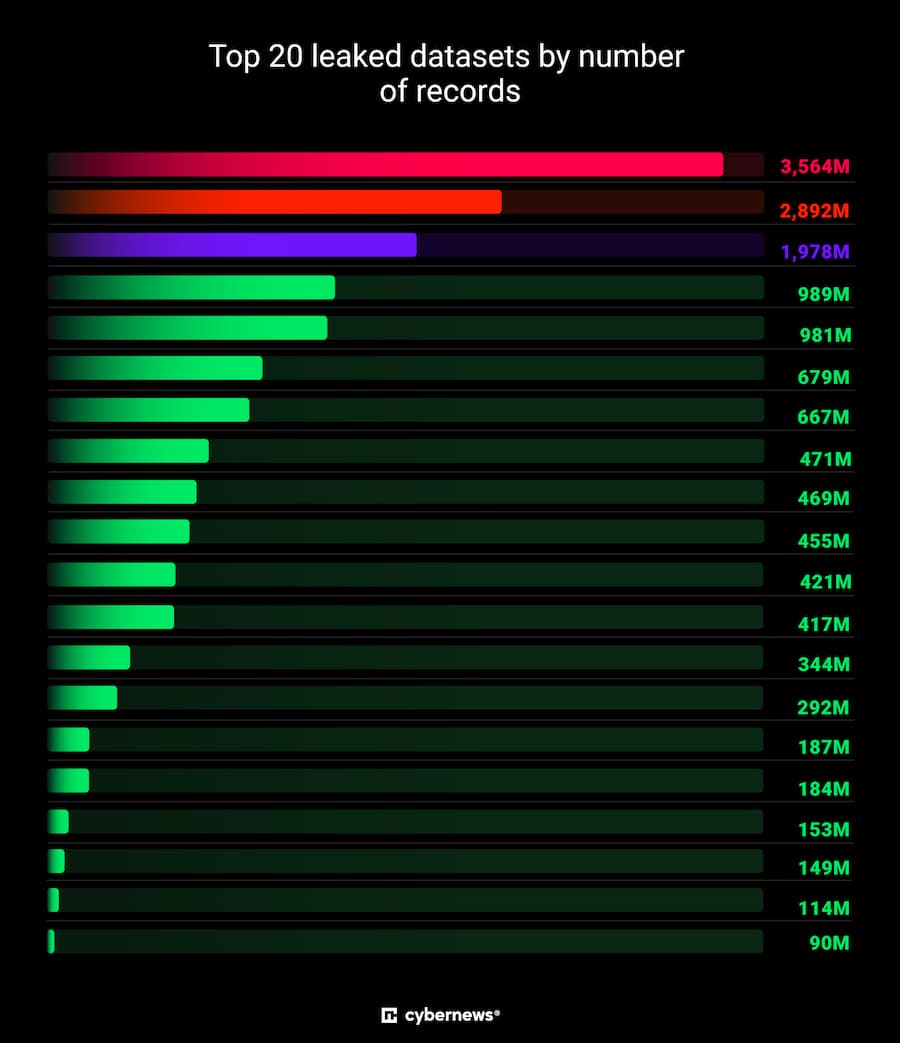

近日,一份由国际网络安全专家揭露的大规模账号密码数据库在暗网浮出水面,涉及超过160亿条来自Google、苹果、Facebook等全球知名平台的账号信息。多位安全专家警告,此次资料外泄的规模突破历史纪录,可能成为黑客筹谋大规模攻击的基础资料库。

换句话说,这不是由单一事件引发的集中泄露,而是多次数据窃取、积累而成的超大数据集。安全团队从今年年初起追踪至今,已锁定包括数千万到数十亿条的外泄资料,总数高达160亿,创下史上最大规模的账号密码暴露事件。

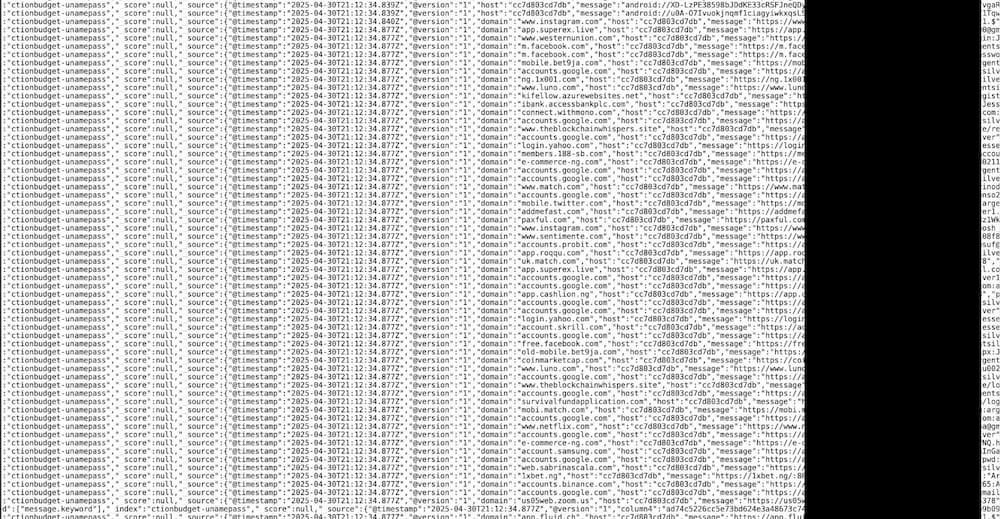

研究人员指出,这些数据符合一定的格式,常见的组合为“网址+用户名+密码”,部分还包括令牌、cookie及元数据等信息,为黑客利用未启用双重验证的系统发起高精度攻击提供了可能性。

受影响的服务范围与类型

调查发现,此数据库中包含众多主流线上平台资料,涵盖Google、苹果、Facebook、GitHub、Telegram,甚至政府门户网站,涉及社交账号、VPN登录、开发者后台等多个敏感领域。

这些资料库的命名各异,从普通的“登录信息”、“凭证”到地区或平台的专用标签,甚至还包含企业用云端数据、加密档案等内容。有的资料库源头被指向某些恶意程序,显示出一定的攻击链条。

安全专家强调,这已非单纯的账号密码外泄事件,而是一场具有攻击性、组织化的基础建设,显示攻击者正朝更有体系、工业化方向发展,并且这些资料已在地下市场广泛流通,被黑客大规模采用。

Dispersive公司的副总裁Lawrence Pingree指出:“这160亿条密码数据极具攻击武器潜力,无论重组利用或单纯贩售,都将对个人和企业的网络安全带来严重威胁。”

Google、苹果是否存在漏洞导致密码泄露?使用习惯才是真正的导火线

有人担心这次“160亿密码外泄”是否意味着Google、苹果或Facebook的服务器遭到攻击,导致资料泄露。对此,安全专家Bob Diachenko澄清,事件中泄露的资料并非源自这些公司的集中式数据窃取。也就是说,这些巨头的系统尚未被攻破。

他解释,部分被窃取的凭证是在用户的电脑或浏览器感染恶意程序后被窃走,然后在暗网出售。关键在于,入侵多为个别用户设备的木马感染,而非平台核心系统被入侵。

根据以色列资讯安全公司Hudson Rock的分析,这类恶意软件(信息窃取器)通常藏匿在盗版软件、恶意PDF、破解工具或游戏模组中。一旦安装,便会自动收集设备中的文件、自动填写的资料、账户信息、会话cookie、企业登录凭据及VPN密钥等,传送到暗网市场进行买卖。

这些资料从密码、医疗信息到企业内部关键数据,不再只是“外泄”那么简单。即使密码保存于纸本,一旦手机或电脑被感染,同样可能导致资料外流。企业中存在的云端存储空间,也经常因配置错误而暴露大量敏感数据,如用户信息、财务报表、医疗影像等,往往并非来自黑客入侵,而是“疏忽”导致的泄露。

网络安全威胁真实存在,用户应提升防护意识

Keeper Security的CEO Darren Guccione提醒用户,应全面审视密码使用习惯,避免重复使用,同样建议使用密码管理器和暗网监控服务。他强调,真正的威胁不仅在于资料外泄,更在于你可能早已被盗用而不自知。

前美国国家安全局专家Evan Dornbush指出:“再强的密码也抵挡不了数据库被入侵的风险,通行密钥才是未来的防线。”

资安专家Javvad Malik表示:“这是一场全民安全教育加上企业投入的战役。”然而,MetaCert的CEO Paul Walsh反驳称:“当防御端出现漏洞时,不应再将责任推给用户。”他提出应从根本改善网络架构,从底层验证平台合法性。”

由于资料量庞大,黑客往往利用自动化工具进行密码测试、身份盗用、钓鱼欺诈甚至勒索软件攻击。研究显示,只要成功率超过1%,黑客即有可能侵入数百万用户账户。

应对160亿密码泄露的五大措施及启用通行密钥

安全专家建议,无论你的密码是否在此事件涉及范围内,都应采取五个基本措施加强保护:

使用密码管理器自动生成并存储复杂唯一密码

定期更换密码,避免长期使用同一组合

启用双重验证(2FA)以增加账户安全。

安装安全软件检测恶意软件,预防信息窃取

定期检查登录记录、未授权设备和授权应用

包括Google、苹果和Facebook在内的科技巨头已经鼓励用户切换至智能密码管理工具,如通行密钥(passkey),以取代传统密码,提升安全级别。